Основные понятия формальной теории защиты информации. Субъекты, объекты, процессы, домены, преобразования. Понятие доступа, виды доступа. Монитор безопасности обращений.

Аксиома 1. Любая информация в автоматизированной системе представляется словом в

некотором языке L.

объект относительно языка L произвольное конечное множество слов языка L.

Преобразованием информации мы будем называть отображение, заданное на множестве слов языка L. Другими словами, преобразование отображает слово, описывающее исходные данные, в другое слово.

преобразование может:

- храниться – в этом случае описание преобразования хранится в некотором объекте и ничем не отличается от других данных;

- действовать – преобразование может взаимодействовать с некоторыми ресурсами АС.

Ресурсы системы, выделенные для действия преобразования, принято называть доменом. Чтобы инициировать действие преобразования, ему надо придать определённый статус – передать управление. Преобразование, которому передано управление, называется процессом. В свою очередь, объект, описывающий преобразование, которому выделен домен и передано управление, называется субъектом. Субъект для реализации преобразования использует информацию, содержащуюся в объекте, т.е. осуществляет доступ к объекту. Существуют два основных вида доступа:

1. Чтение. Если субъект S получает доступ к объекту O на чтение, то это означает, что производится перенос информации от объекта O к субъекту S – иначе говоря, возникает информационный поток от O к S

2. Запись. Если субъект S получает доступ к объекту O на запись, то производится перенос информации от субъекта S к объекту O, т.е. возникает информационный поток от S к O

Аксиома 2. Все вопросы безопасности информации описываются доступами субъектов к

объектам.

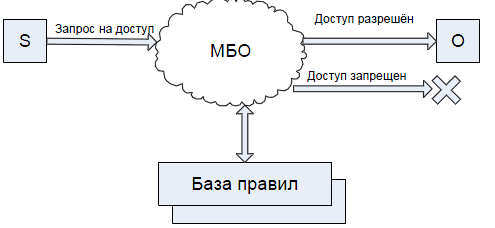

Монитор безопасности обращений (МБО) представляет собой фильтр, который разрешает или запрещает доступ, основываясь на установленных в системе правилах разграничения доступа

Получив запрос на доступ от субъекта S к объекту O, монитор безопасности обращений анализирует базу правил, соответствующую установленной в системе политике безопасности, и либо разрешает, либо запрещает доступ. Монитор безопасности обращений удовлетворяет следующим свойствам:

1. Ни один запрос на доступ субъекта к объекту не должен выполняться в обход

МБО.

2. Работа МБО должна быть защищена от постороннего вмешательства.

3. Представление МБО должно быть достаточно простым для возможности верификации корректности его работы.